access做网站seo排名点击软件

文章目录

- 前言

- 一、靶场需要了解的知识

- 1::$data是什么

- 二、靶场第九关通关思路

- 1、看源码

- 2、bp抓包修改后缀名

- 3、检查是否成功上传

- 总结

前言

此文章只用于学习和反思巩固文件上传漏洞知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、靶场需要了解的知识

1::$data是什么

从 Windows shell

命令行指定时,流的全名是“文件名:流名称:流类型”,如下例所示:“myfile.dat:stream1:$DATA”。对于文件名合法的任何字符对于流名称也是合法的,包括空格。 有关详细信息,请参阅命名文件。 流类型(也称为属性类型代码)在 NTFS

文件系统内部。 因此,用户无法创建新的流类型,但可以打开现有的 NTFS 文件系统类型。 流类型说明符值始终以美元符号 ($) 开头。

有关流类型的列表,请参阅下文。默认情况下,默认数据流未命名。 要完全指定默认数据流,请使用“filename::$DATA”,其中 D A T A 是流类型。这等效于“ f i l e n a m e ”。你可以使用文件命名约定在文件中创建命名流。请注意,“ DATA 是流类型。 这等效于“filename”。 你可以使用文件命名约定在文件中创建命名流。 请注意,“ DATA是流类型。这等效于“filename”。你可以使用文件命名约定在文件中创建命名流。请注意,“DATA”是合法的流名称。

例如,名为“sample”的文件中名为“ D A T A ”的流的全名将是“ s a m p l e : DATA”的流的全名将是“sample: DATA”的流的全名将是“sample:DATA: D A T A ”。如果在同一个文件上创建了一个名为“ b a r ”的流,它的全名将是“ s a m p l e : b a r : DATA”。 如果在同一个文件上创建了一个名为“bar”的流,它的全名将是“sample:bar: DATA”。如果在同一个文件上创建了一个名为“bar”的流,它的全名将是“sample:bar:DATA”。在创建和处理文件名为单字符的文件时,请在文件名前加上句点和反斜杠 (.),或者使用完全限定的路径名。 这样做的原因是 Windows

会将单字符文件名视为驱动器号。 当使用相对路径指定驱动器号时,驱动器号与路径之间用冒号分隔。

如果单字符名称是驱动器号还是文件名存在歧义,则如果冒号后面的字符串是有效路径,则 Windows 会假定它是驱动器号,即使驱动器号无效。

总得来说就是我们可以给文件后缀名加上::$data,像1.php::$data这样就能绕过黑名单,而且上传到win服务器时它会解析成1.php

二、靶场第九关通关思路

- 1、看源码

- 2、bp抓包修改后缀名

- 3、检查是否成功上传

1、看源码

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {if (file_exists(UPLOAD_PATH)) {$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");$file_name = trim($_FILES['upload_file']['name']);$file_name = deldot($file_name);//删除文件名末尾的点$file_ext = strrchr($file_name, '.');$file_ext = strtolower($file_ext); //转换为小写$file_ext = trim($file_ext); //首尾去空if (!in_array($file_ext, $deny_ext)) {$temp_file = $_FILES['upload_file']['tmp_name'];$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;if (move_uploaded_file($temp_file, $img_path)) {$is_upload = true;} else {$msg = '上传出错!';}} else {$msg = '此文件类型不允许上传!';}} else {$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';}

}

看源码发现,与上一关不同的是,这关有了删除末尾的点,没有了去除字符串::$data的验证。所以我们通过抓包修改后缀名加上::$data就行了

2、bp抓包修改后缀名

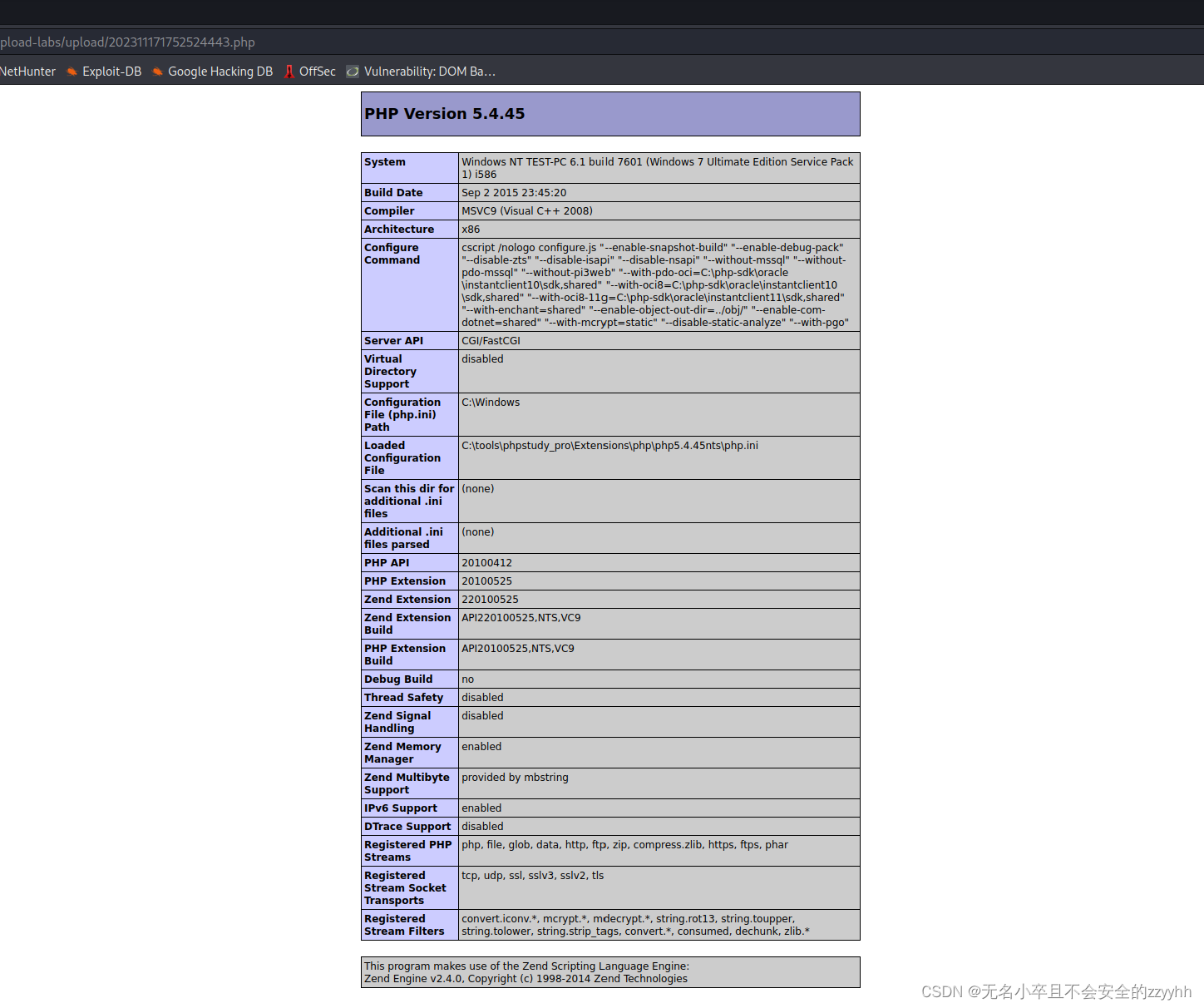

这里我上传123.php文件,然后抓包修改为123.php::$data(如图所示)

3、检查是否成功上传

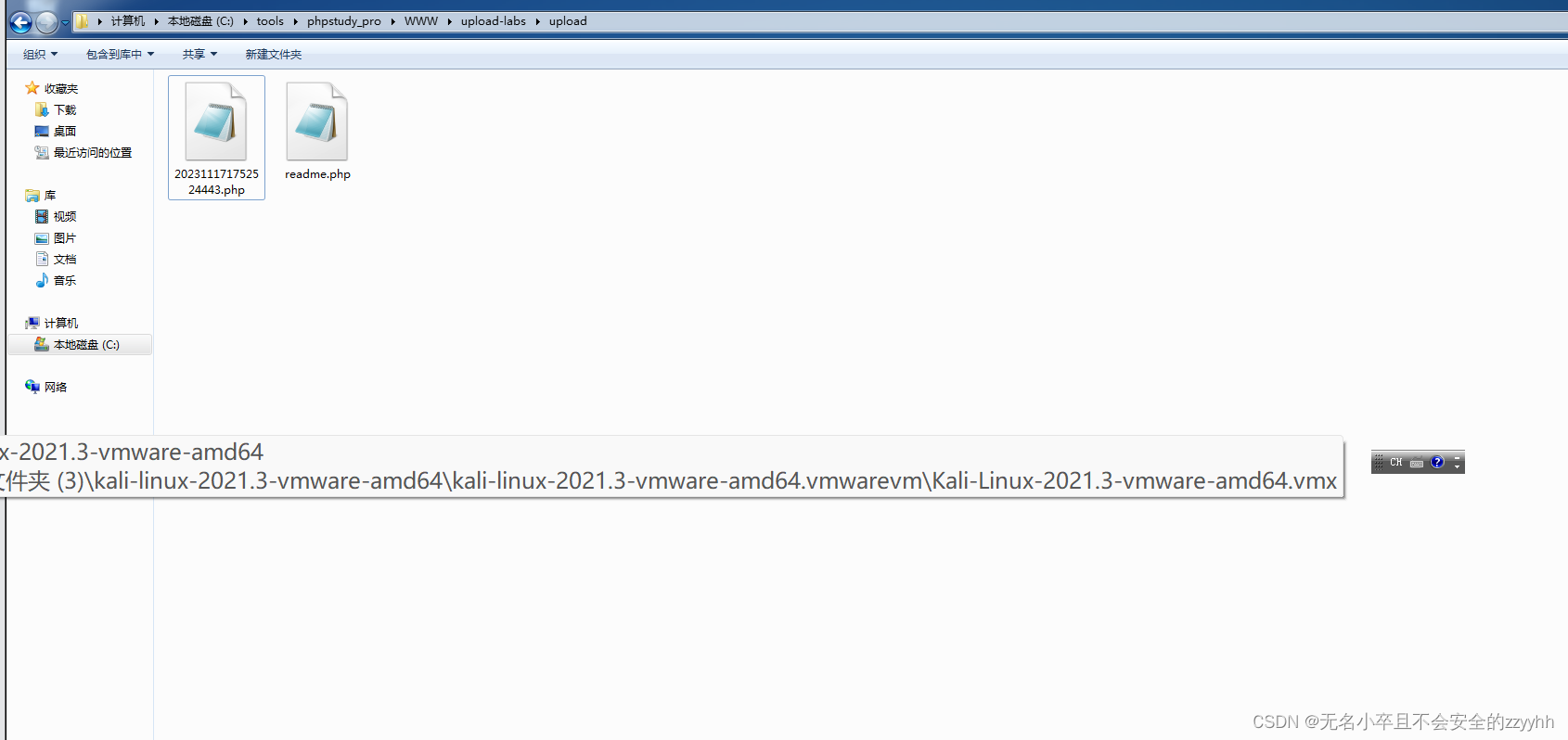

发现成功上传(如图所示)

注意访问文件地址得删掉::$data,因为win处理文件把它去掉了。

如果上传的是一句话木马就能连接菜刀了。

总结

这一关其实也是利用window特性,由于文件上传没有对data流验证,导致可以上传::$data的后缀名进行绕过黑名单。此文章是小白自己为了巩固文件上传漏洞而写的,大佬路过请多指教!